Vendió programas de espionaje a gobiernos mexicanos: Sabía que quizá se usarían ilegalmente

Un proveedor de programas de espionaje con sede en Tijuana se declaró culpable en San Diego de una conspiración para interceptar comunicaciones.

Un distribuidor de instrumentos de vigilancia con sede en Tijuana vendió software espía a gobiernos mexicanos en 2014 a sabiendas de que probablemente se utilizaría para vigilar a rivales políticos y a otros que lo usaron para realizar espionaje corporativo contra empresas estadounidenses y mexicanas, según un acuerdo de declaración de culpabilidad presentado en un tribunal federal de San Diego.

Carlos Guerrero, propietario de la empresa Elite by Carga, se declaró culpable de un cargo de conspiración para interceptar comunicaciones telefónicas y electrónicas y de un cargo de venta de dispositivos de interceptación. Se espera que su director de tecnología, Daniel Moreno, se declare igualmente culpable la próxima semana.

El caso se suma a un creciente conjunto de pruebas de que el software espía se ha utilizado ampliamente en México para perjudicar a opositores políticos, activistas de derechos humanos y periodistas, así como para vigilar la lealtad de ciertos aliados e incluso coludir con los carteles de la droga.

Elite era un importante distribuidor de Hacking Team, una compañía italiana —identificada en el acuerdo de culpabilidad solo como Compañía A— que comercializaba sus herramientas de vigilancia a gobiernos de todo el mundo como una forma de luchar contra el terrorismo y el crimen organizado.

El producto estrella de Hacking Team era el Galileo Remote Control System (RCS), que normalmente infectaba los teléfonos a través de un enlace o archivo adjunto malintencionado que se enviaba al objetivo, aunque también se podían utilizar técnicas remotas más sofisticadas, como el código de explotación que aprovecha las vulnerabilidades de las aplicaciones más utilizadas.

Una vez infectado, el programa espía permitía el acceso total al teléfono del objetivo: correos electrónicos, mensajes, mensajes de voz, localización GPS, historial de llamadas, fotos y videos, así como el control remoto del micrófono y la cámara del dispositivo.

Según el acuerdo de culpabilidad, Elite vendió la tecnología de Hacking Team a los gobiernos de Baja California y Durango, a sabiendas de que el “equipo vendido a sus clientes mexicanos podría y probablemente sería utilizado con fines políticos”. El acuerdo no aclara cuándo se produjeron esas compras, pero respalda los informes de reuniones que tuvieron lugar en 2014.

El acuerdo no da más detalles sobre quién en el gobierno podría haber utilizado el software espía, y contra quién, excepto por un ejemplo: en un momento dado, Guerrero dispuso que el alcalde de un pueblo del estado mexicano de Morelos tuviera acceso no autorizado a las cuentas de Twitter, Hotmail y iCloud de un rival político.

Según Kurt Honold, actual secretario de economía de Baja California, no ha habido contratos entre el estado y Elite by Carga desde la administración del gobernador bajacaliforniano Francisco Vega de la Lamadrid, que terminó en 2019.

En 2016 y 2017, Guerrero y su director de tecnología complementaron su negocio de Hacking Team con la comercialización de dispositivos de compañías de Israel y otros países extranjeros, incluyendo herramientas que podían interferir señales, interceptar Wi-Fi y hackear mensajes de WhatsApp, según la declaración.

Durante ese tiempo, Guerrero ayudó a otros clientes a espiar a personas en Estados Unidos y México, incluyendo la interceptación de las comunicaciones de un representante de ventas con sede en Florida de una gran compañía mexicana, con un costo de 25 mil dólares, dice la declaración.

Guerrero incluso utilizó los dispositivos de interceptación para espiar para sí mismo a un competidor comercial no identificado mientras el rival estaba en el sur de California y en México en diciembre de 2015, según la declaración de culpabilidad.

Un mercado no regulado

En los últimos años, las pruebas de abuso de programas espía por parte de los gobiernos han resonado en todo el mundo, especialmente en lo que respecta a la compañía NSO Group, con sede en Israel, que comercializa su programa espía Pegasus a numerosos gobiernos, incluidos los regímenes autoritarios.

El programa espía Pegasus provocó una reacción pública y dio lugar a un proyecto internacional de información coordinada por Forbidden Stories, en la que participan 17 organizaciones de medios de comunicación de 10 países.

Periodistas y organizaciones no gubernamentales, armados con una lista filtrada de más de 50 mil números de teléfono seleccionados para ser vigilados por los clientes de NSO, descubrieron que al menos 180 periodistas habían sido supuestamente objeto de vigilancia en países como México, Marruecos, India y Hungría. Según las conclusiones del consorcio, también se ha vigilado a abogados, activistas de derechos humanos, políticos, líderes sindicales, diplomáticos y empresarios.

La NSO ha negado los informes, calificándolos de no corroborados y falsos.

El FBI confirmó a principios de este mes que bajo la administración del presidente Trump compró una licencia de Pegasus, pero solo para estar al tanto de las capacidades del software espía y no para ser utilizado operativamente.

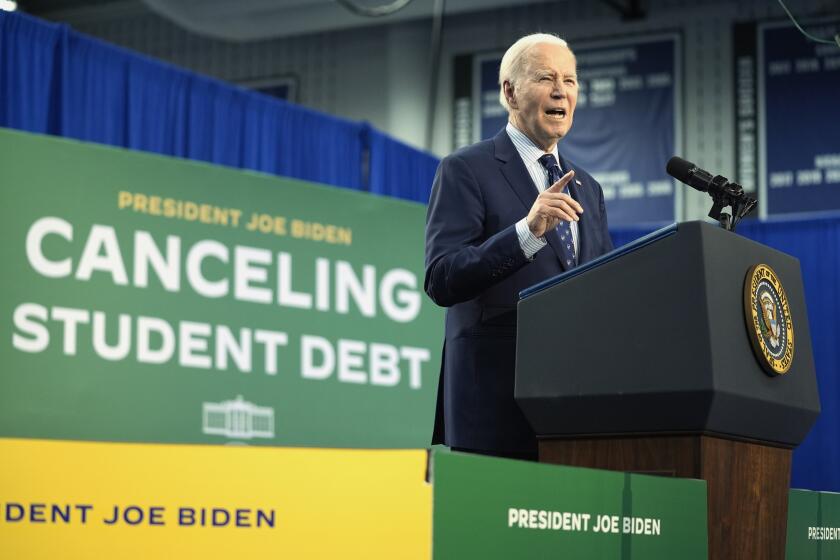

El gobierno del presidente Biden incluyó a NSO en su lista negra en noviembre.

Hay usos legítimos para estos programas espía.

Cuando las fuerzas del orden estadounidenses quieren vigilar las comunicaciones en una investigación criminal, deben obtener una orden judicial. Los investigadores trabajan entonces directamente con la compañía telefónica, de internet o de redes sociales para intervenir las comunicaciones del objetivo.

México —junto con muchos otros países— tiene requisitos legales similares para interceptar las comunicaciones en una investigación criminal, pero en lugar de trabajar directamente con un proveedor de servicios, las fuerzas del orden utilizan tecnología de vigilancia fabricada por empresas privadas. Hay muchas que operan en México, pero las más destacadas son NSO y Hacking Team.

El gobierno no compra la tecnología directamente a las empresas extranjeras, sino que suele recurrir a un intermediario como Elite. El intermediario trabaja con la agencia gubernamental, ayuda a negociar la venta y ofrece soporte técnico continuo.

Se supone que las empresas de software espía deben verificar que sus clientes tienen poderes legítimos para la vigilancia. Sin embargo, la escasa o nula supervisión de la venta y el uso de este tipo de tecnología en México ha puesto potentes programas espía en manos de funcionarios gubernamentales y civiles que no tienen ningún derecho legal sobre ellos.

Según fuentes policiales, este tipo de espionaje puede violar la ley estadounidense de varias maneras. El teléfono infectado tendría que entrar en los Estados Unidos o ser utilizado para comunicarse con alguien en los Estados Unidos. Cualquier interceptación de las comunicaciones en un servicio basado en los Estados Unidos —como Yahoo, Google, Facebook— también contaría.

Guerrero admitió todo lo anterior.

Correos electrónicos filtrados

La distribución de programas de espionaje es solo uno de los negocios de Elite; también vende equipo táctico a las fuerzas del orden y al ejército a través de tiendas en Tijuana y San Ysidro.

Elite es parte de un consorcio de otras empresas similares que posee Guerrero, incluyendo Blindado Seguro, que recientemente contrató con la ciudad de Tijuana para equipamiento policial, así como Grupo Armor, que vende vehículos blindados a ciudadanos públicos y privados.

El trabajo de Elite con Hacking Team —y el alcance de la presencia de Hacking Team en México— se hizo público por primera vez en 2015, cuando el propio Hacking Team fue hackeado y sus archivo de correos electrónicos internos, facturas y código fuente fueron publicados en WikiLeaks.

Los correos electrónicos indican que en 2014 Elite vendió RCS a la secretaría de planeación y finanzas de Baja California, conocida por sus siglas SEPYF. Este organismo se encarga de la planificación del desarrollo y el gasto público del estado y no tiene poderes de ejecución de la ley.

El entonces gobernador de Baja California, Vega, negó rotundamente la relación comercial.

“No hay ningún contrato, no hay ninguna relación comercial con la compañía de hackers y otros, ya lo revisamos y lo revisamos mucho antes que la Secretaría de Hacienda”, dijo Vega a los periodistas en ese momento. Prometió una investigación del contralor, que la cerró semanas después tras informar que no había encontrado evidencia de contratos en los libros, según reportes en medios de comunicación mexicanos..

También Elite negó los informes en una carta al semanario Zeta de Tijuana en julio de 2015, concluyendo: “Elite By Carga, S.A. de C.V. aclara que no ha vendido al Gobierno del Estado de Baja California, ningún aparato o equipo relacionado con los productos que ofrece la empresa Hacking Team”.

Sus desmentidos fueron significativamente socavados por los correos electrónicos filtrados, que resumían las reuniones, daban nombres y daban a entender la colaboración en las altas esferas de la oficina del gobernador, incluyendo referencias al equipo del gobernador.

Según una nota filtrada, Hacking Team, Elite y funcionarios de la SEPYF se reunieron en México el 14 de agosto de 2014 para realizar una demostración de las capacidades del software espía en la que se infectaron varios dispositivos, incluyendo sistemas Apple, Android y BlackBerry. Guerrero y Moreno, su coacusado, estuvieron presentes, así como el director de la SEPYF, Antonio Valladolid, según la nota.

Hacking Team hizo una demostración del equipo a otros gobiernos mexicanos —al parecer de los estados de Sonora y Chihuahua— más o menos al mismo tiempo en Tijuana, según los correos electrónicos.

En un correo electrónico del mes siguiente a Moreno y a otro empleado de Elite, un miembro de Hacking Team confirmó “la instalación de un sistema RCS de Hacking Team en la sede del gobierno de Baja California en Mexicali”, con el hardware dispuesto por Elite.

Unos días después, en un correo electrónico en el que se hablaba de la entrega del hardware, un miembro de Hacking Team explicaba a un colega que creía que el “Gobierno del Estado les está prestando el avión privado del gobernador, para que viajen con los servidores desde su sede hasta la del cliente”.

El acuerdo negociado en 2014 fue tan secreto que se le dijo a Hacking Team que evitara nombrar a Baja California como cliente en cualquier contrato y que, en su lugar, se refiriera al gobierno con el nombre en clave MVA, debido a que el estado es “una zona muy caliente en México por el cartel.”

El gobierno buscaba renovar su contrato en julio de 2015, más o menos cuando Moreno le pidió a Hacking Team que le entregara una carta que avalara a Elite como distribuidor exclusivo para Baja California. Pidió que la carta fuera dirigida al “C.P. Loreto Quintero Quintero, oficial mayor del gobierno del estado de Baja California norte”. Quintero ahora sirve en la Legislatura del estado.

Hacking Team fue hackeado días después, y no está claro qué pasó con el contrato.

Los correos electrónicos de WikiLeaks sugieren que Hacking Team fue contratado en Baja California ya en 2011, cuando la compañía fue contactada por una “oportunidad en México” descrita como el “departamento de seguridad pública del estado de Baja California.” Un intermediario que vive en San Diego fue dado como el punto de contacto para las negociaciones.

La filtración fue la sentencia de muerte para Hacking Team. La firma fue comprada por otra compañía italiana en 2019 y revivió bajo el nombre de Memento Labs. Un correo electrónico enviado a la compañía en busca de comentarios no fue devuelto inmediatamente.

En su sitio web, Memento Labs subraya que sólo trata con las fuerzas del orden y las agencias de inteligencia. Aplica un estricto código ético que está “en consonancia con la petición de las Naciones Unidas de “adoptar, apoyar y promulgar un conjunto de principios básicos en materia de derechos humanos, trabajo, medio ambiente y lucha contra la corrupción”.

Fuera de la sala del tribunal, el abogado de Guerrero, Pedro Bernal, dijo que su cliente ha llevado una “vida intachable” sin ninguna condena previa y que está deseando dejar atrás este caso.

Guerrero, de 48 años y de nacionalidad estadounidense, vive en Tijuana y lleva tres años y medio cooperando con los fiscales estadounidenses y con los agentes de las Investigaciones de Seguridad Nacional en el caso.

Suscríbase al Kiosco Digital

Encuentre noticias sobre su comunidad, entretenimiento, eventos locales y todo lo que desea saber del mundo del deporte y de sus equipos preferidos.

Ocasionalmente, puede recibir contenido promocional del Los Angeles Times en Español.